Jeśli jesteś posiadaczem routera marki Asus, który korzysta z rozwiązań piątej generacji standardu Wi-Fi (802.11ac), to dobrze, abyś zaktualizował oprogramowanie urządzenia, bo jest ono narażone na najnowszy, bardzo szkodliwy rosyjski wirus. Poniżej lista modeli narażonych na atak.

Robak Cyclops Blink

Firma Trend Micro, czyli światowy lider do spraw ochrony danych oraz cyberbezpieczeństwa, ogłosiła niedawno, że grupa hackerska Sandworm wypuściła w świat wirusa o nazwie „Cyclops Blink” (w wolnym tłumaczeniu „cyklop mruga”), który buduje sieć komputerów zainfekowanych złośliwym oprogramowaniem (botnet).

Sposób działania Cyclops Blink

Tego rodzaju programy często, na początku, są w „stanie uśpienia” i ich głównym zadaniem jest rozprzestrzenić się niepostrzeżenie na jak największą liczbę urządzeń bez jawnej zgody operatora systemu. Gdy zamierzony cel zostanie osiągnięty, następuje kolejna faza większego planu. Hackerzy przejmują władzę nad systemami za pomocą zainfekowanych komputerów i dokonują zmasowanego ataku na konkretne firmy i instytucje.

W tym momencie sprzęt użytkownika przeznacza część zasobów na ten proces i sporo traci na wydajności, a w skrajnych wypadkach przestaje odpowiadać na działania ze strony właściciela. Zazwyczaj obciążany jest najbardziej procesor.

Modele routerów Asusa wymagające aktualizacji

Na atak wirusem Cyclops Blink z pewnością narażone są poniższe modele, o ile ich wersja oprogramowania nie jest nowsza niż „3.0.0.4.386.xxxx”.

- RT-AC5300; RT-AC3200; RT-AC3100; RT-AC2900; RT-AC1900P;

- RT-AC88U; RT-AC86U; RT-AC68(U/R/W/P); RT-AC66U_B1.

Są także modele, które najpewniej pozostają całkiem bezbronne w starciu z nowym rosyjskim wirusem, ponieważ te urządzenia mają obecnie status EOL (End Of Life), czyli nie są już oficjalnie wspierane przez producenta.

Wspomniane modele routerów Asusa pozbawione wsparcia:

- RT-AC87U (EOL)

- RT-AC66U (EOL)

- RT-AC56U (EOL)

Eksperci są zdania, że szkodnik najpewniej jest przechowywany w pamięci flash, więc zresetowanie do ustawień fabrycznych nie pomoże i konieczna jest pełna aktualizacja oprogramowania.

Rosjanie odpowiedzialni za atak

Grupa Sandworm, znana również jako „Unit 74455”, jest – rzekomo – rosyjską jednostką cybermilitarną GRU (organizacji odpowiedzialnej za rosyjski wywiad wojskowy). Ich działania uznawane są za najbardziej destrukcyjne i kosztowne w historii. Najdotkliwsze akcje (wśród potwierdzonych i nietajnych) były te wymierzone w Ukrainę oraz Koreę Południową.

- Ukraina:

- 2015 r. – włamanie do sieci energetycznej;

- 2017 r. – seria potężnych cyberataków przy użyciu szkodliwego oprogramowania „Petya” przeciwko lokalnym bankom, ministerstwom państwowym, gazetom i ponownie zakładom energetycznym.

- Korea Południowa:

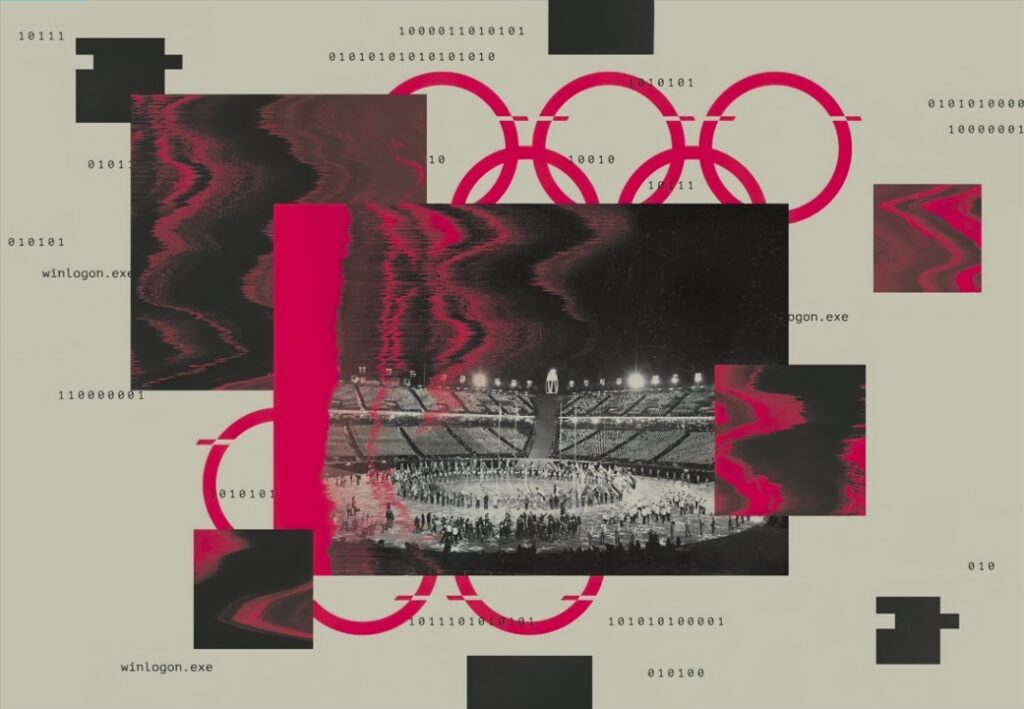

- 2018 r. – Zimowe Igrzyska Olimpijskie; atak skierowany był na całą infrastrukturę informatyczną i zdołał wyłączyć Wi-Fi, sygnały przesyłane do telebimów, systemy biletowe i olimpijskie; miał to być odwet rosyjskiej grupy za decyzję Międzynarodowego Komitetu Olimpijskiego o ograniczeniu udziału rosyjskich sportowców w Zimowych Igrzyskach Olimpijskich 2018, które odbywały się w Pjongczang (sprawę nagłośnił „The Washington Post”), a powodem tych reperkusji było powszechne stosowanie dopingu u Rosjan.

Na zakończenie pragnę nadmienić, że Asus jest tajwańską firmą będącą w strefie wpływów Państwa Środka. Jeśli dodamy do tego nieformalny sojusz Rosji z Chinami i fakt, że tym ostatnim bardzo nie podoba się wizja niepodległego Tajwanu w rękach Zachodu, to… wystarczy połączyć kropki.